Windows 監査ログ徹底解説:設定と分析方法

Windowsシステムにおけるセキュリティ強化は、堅牢な監査ログの活用なくして語れません。本稿では、Windows監査ログの重要性、有効なログ設定方法、そしてログデータの分析・活用方法について解説します。多様な攻撃や内部不正からシステムを守る上で、監査ログは不可欠な情報源です。適切な設定と分析を通じて、潜在的な脅威の早期発見、インシデント対応の迅速化、そして組織全体のセキュリティレベル向上に貢献します。具体的な設定例や分析ツールについても触れ、実践的な知識を提供します。

Windows監査ログの有効活用

Windows監査ログは、システム上の重要なイベントを記録する機能で、セキュリティ監査やトラブルシューティングに非常に役立ちます。 不正アクセスやシステム変更の検知、問題発生時の原因究明などに活用できます。 ログの種類は多岐に渡り、アカウントのログイン/ログアウト、ファイルのアクセス、レジストリの変更など、様々なアクティビティを記録します。 適切に設定することで、組織全体のセキュリティレベル向上に大きく貢献します。ただし、大量のログが発生するため、ログの管理と分析には適切なツールやスキルが求められます。 ログを効果的に活用するには、必要なイベントを特定し、それらを効率的に監視・分析する仕組みを構築することが重要です。 さらに、ログを保存するストレージ容量の計画も必要不可欠です。

監査ログの種類と記録される情報

Windows監査ログは、大きく分けて「セキュリティログ」、「アプリケーションログ」、「システムログ」の3種類があります。セキュリティログには、ログイン/ログアウト、アクセス許可の変更、アカウントの管理といったセキュリティ関連のイベントが記録されます。アプリケーションログは、アプリケーション固有のイベントを記録し、システムログは、システムの起動/停止、ドライバのロード/アンロード、ハードウェアのエラーなど、システム全体の動作に関する情報を記録します。 これらのログには、イベントID、発生日時、ユーザー名、ソース、イベントの詳細など、様々な情報が含まれており、詳細な分析を行うことができます。 どのログを監視するかは、組織のセキュリティポリシーやニーズによって異なります。

監査ログの設定方法

監査ログの設定は、ローカルセキュリティポリシーまたはグループポリシーを使用して行います。 ローカルセキュリティポリシーは、個々のコンピュータの設定を変更するのに対し、グループポリシーは、複数のコンピュータを一括で設定することができます。 設定項目には、監査するイベントの種類、成功したイベントと失敗したイベントのどちらを記録するか、ログの保存期間などがあります。 必要なイベントを適切に選択し、ログのサイズを管理可能な範囲に抑えることが重要です。 設定ミスにより、過剰なログが発生し、システムのパフォーマンスに影響を与える可能性もあります。

監査ログの分析と活用

大量の監査ログを効率的に分析するには、専用のログ管理ツールを使用することが推奨されます。 これらのツールは、ログの検索、フィルタリング、レポート作成などの機能を提供し、効率的な分析を支援します。 分析の結果に基づき、セキュリティ上の弱点を特定したり、インシデント対応に役立てることができます。 例えば、不正アクセスを検知した場合、ログを元にアクセス元や手法を特定し、再発防止策を講じることができます。 また、定期的なログのレビューを行い、セキュリティポリシーの見直しに役立てることも重要です。

監査ログの保存とセキュリティ

監査ログは、重要なセキュリティ情報を含んでいるため、適切に保存・管理する必要があります。 ログの保存期間は、組織のセキュリティポリシーや法令に基づいて決定する必要があります。 また、ログデータへの不正アクセスを防ぐため、アクセス制御を適切に設定する必要があります。 ログサーバーのセキュリティ対策も重要であり、不正アクセスや改ざんから保護する必要があります。 さらに、ログデータのバックアップも重要な対策です。災害時など、ログデータが失われる事態を防ぐためにも、定期的なバックアップを実施し、安全な場所に保管することが必要です。

監査ログと法令遵守

多くの国や地域では、個人情報や機密情報の保護に関する法律や規制が制定されています。 Windows監査ログは、これらの法令遵守に役立ちます。 個人情報の不正アクセスや機密情報の漏洩が発生した場合、監査ログを元に調査を行い、原因究明や責任追及を行うことができます。 法令遵守のためには、適切な監査ログの設定とログの保存・管理が不可欠です。 また、法令の変更に対応するため、定期的に監査ログの運用状況を見直し、必要に応じて設定を変更する必要があります。

| ログの種類 | 記録される情報 | 重要度 |

|---|---|---|

| セキュリティログ | ログイン/ログアウト、アクセス制御、アカウント管理など | 高 |

| アプリケーションログ | アプリケーション固有のイベント | 中 |

| システムログ | システムの起動/停止、ドライバのロード/アンロードなど | 中~高 |

Windowsの監査ログで何がわかる?

Windows監査ログで何がわかる?

Windowsの監査ログは、システムにおける重要なイベントやユーザーアクティビティに関する詳細な記録を提供します。これにより、セキュリティ侵害の調査、システムのトラブルシューティング、コンプライアンスの確認などが可能になります。具体的には、アカウントのログイン/ログアウト、ファイルやフォルダへのアクセス、レジストリの変更、システムポリシーの変更、ソフトウェアのインストール/アンインストールなど、多岐にわたるイベントが記録されます。記録される内容は、監査ポリシーの設定によって調整できます。詳細な監査ログを有効にすることで、システムのセキュリティ状況を詳細に把握し、潜在的な脅威を早期に検知することができます。一方で、過剰な監査ログはディスク容量を消費し、パフォーマンスに影響を与える可能性があるため、適切な設定が重要です。

Windows監査ログでわかること:セキュリティイベント

セキュリティ監査ログは、システムのセキュリティに関連するイベントを記録します。不正アクセス試行、アカウントのロックアウト、特権昇格の試みなど、セキュリティ侵害に繋がる可能性のあるアクティビティが詳細に記録されます。これにより、攻撃の兆候を早期に発見し、対応することが可能になります。また、ログを分析することで、攻撃手法や攻撃者の行動パターンを把握し、今後のセキュリティ対策に役立てることができます。

- アカウントのログイン/ログアウトの成功/失敗:ユーザー名、日時、IPアドレスなどが記録されます。

- 特権昇格の試み:管理者権限を持つアカウントへの不正なアクセス試行が記録されます。

- セキュリティポリシーの変更:ファイアウォール設定、アカウントポリシーなどの変更が記録されます。

Windows監査ログでわかること:ログオン/ログオフイベント

このログは、ユーザーがシステムにログインおよびログオフした日時、方法、ユーザー名などを記録します。不正なログオン試行や疑わしいログイン時間帯などを特定し、セキュリティインシデントの調査に役立ちます。さらに、システムの使用状況を把握し、ユーザーのアカウント管理に役立てることも可能です。

- ユーザー名とログオン日時:誰がいつシステムにアクセスしたかがわかります。

- ログオン方法:ローカルログイン、ドメインログイン、リモートデスクトップなど、ログオンに使用された方法がわかります。

- ログオンの成功/失敗:不正アクセス試行などの検知に役立ちます。

Windows監査ログでわかること:オブジェクトアクセスイベント

ファイルやフォルダ、レジストリキーなど、システムオブジェクトへのアクセスに関する情報を記録します。ファイルの変更、削除、実行といった操作が行われた日時、ユーザー、対象オブジェクトなどが記録され、データ漏洩や不正操作の検知に役立ちます。アクセス制御リスト(ACL)の設定状況と合わせて確認することで、セキュリティホールの発見に繋がる可能性があります。

- アクセスされたファイル/フォルダ/レジストリキー:アクセスされたオブジェクトのパスが記録されます。

- アクセスされたユーザー:誰がアクセスしたかがわかります。

- アクセス権限:読み取り、書き込み、実行など、どのようなアクセス権限で行われたかがわかります。

Windows監査ログでわかること:ポリシー変更イベント

システムのセキュリティポリシーやグループポリシーの変更に関する情報を記録します。パスワードポリシーの変更、アカウントのロックアウト閾値の変更、ファイアウォール設定の変更など、システムのセキュリティ設定に影響を与える変更が記録されます。これらの変更を監査することで、意図しない設定変更によるセキュリティリスクを軽減することができます。

- 変更されたポリシー:変更されたポリシーの名前と設定内容が記録されます。

- 変更を行ったユーザー:誰がポリシーを変更したかがわかります。

- 変更日時:いつポリシーが変更されたかがわかります。

Windows監査ログでわかること:システムイベント

システム起動、シャットダウン、ドライバーのロード/アンロード、サービスの開始/停止など、システム全体の動作に関する情報を記録します。これにより、システムの異常動作や障害発生の原因究明に役立ちます。また、システムの安定性向上のための分析にも利用できます。重要なシステムファイルの変更なども記録されるため、マルウェア感染の兆候を検知する手がかりとなる可能性があります。

- システムの起動/シャットダウン:システムの稼働状況を把握できます。

- ドライバーのロード/アンロード:ドライバ関連のトラブルシューティングに役立ちます。

- システムファイルの変更:マルウェア感染の兆候を検知する手がかりになります。

監査ログを確認する方法は?

監査ログ確認方法

監査ログを確認する方法は、対象システムやログの種類によって大きく異なります。一般的には、システム管理者権限が必要であり、専用のツールやコマンドを使用します。具体的には、以下の手順や場所を確認する必要があります。

システムの種類による確認方法

監査ログの確認方法は、システムの種類によって大きく異なります。例えば、データベースシステムであれば、データベース管理システム(DBMS)固有のツールやコマンドを使用し、Webサーバであれば、Webサーバのログファイルを確認する必要があります。 それぞれのシステムのマニュアルを参照することが重要です。

- データベースシステム(例: MySQL, Oracle, PostgreSQL): 各DBMSにコマンドラインツールやGUIツールが用意されており、それらを使用して監査ログを確認します。SQL文を用いてログを検索することも可能です。

- Webサーバ(例: Apache, Nginx): アクセスログやエラーログなどのログファイルがサーバ上に保存されています。これらのファイルはテキストファイルであることが多く、catコマンドやlessコマンドなどで確認できます。また、ログ管理ツールを使うことで効率的に確認できます。

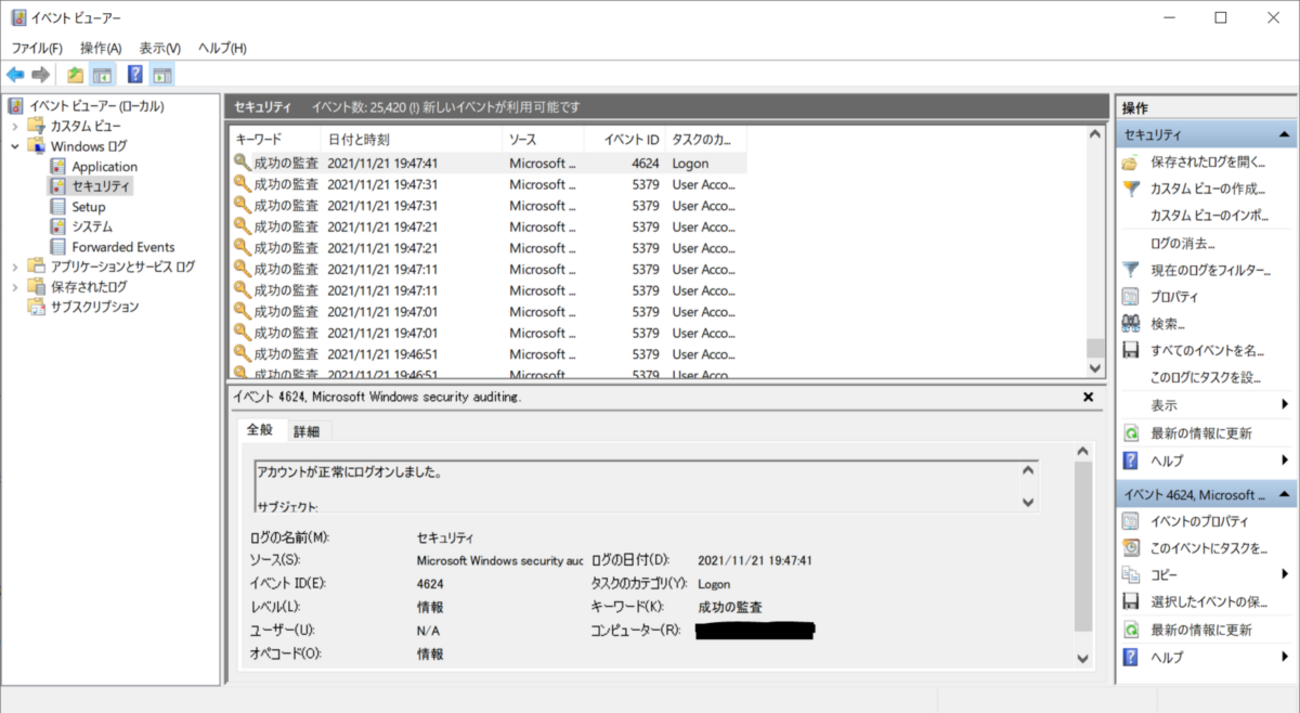

- オペレーティングシステム(例: Windows, Linux): システムイベントログやセキュリティログなどのログファイルが保存されています。Windowsではイベントビューア、Linuxではjournalctlなどのコマンドを使用します。ログファイルの場所はOSによって異なります。

ログファイルの場所の特定

まず、監査ログが保存されている場所を特定する必要があります。これは、システムの構成や設定によって異なります。システム管理者に確認するか、システムのドキュメントを参照する必要があります。ログファイルは、通常、/var/log (Linux) や %SystemRoot%System32winevtLogs (Windows) などのディレクトリに保存されますが、これはあくまで一般的な例であり、必ずしもこの場所にあるとは限りません。

- システム設定ファイルを確認する

- システム管理者に問い合わせる

- ログローテーションの設定を確認する

ログファイルの確認ツール

ログファイルを確認する際には、テキストエディタや専用のログ管理ツールを使用すると便利です。テキストエディタでは、大量のログを効率的に検索・確認することが難しい場合があります。ログ管理ツールを使用することで、ログを検索したり、フィルタリングしたり、グラフ化したりすることができます。

- テキストエディタ (例: vi, nano, notepad++, サクラエディタ): ログファイルの直接的な確認に利用できます。

- ログ管理ツール (例: Graylog, ELKスタック, Splunk): 大量のログを効率的に管理・分析するのに役立ちます。

- OS標準のログビューア (例: Windowsイベントビューア): 該当OSのログをGUIで確認できます。

ログファイルの内容の解釈

監査ログファイルは、システムイベントに関する情報を記録しています。これらの情報は、システムの正常な動作を監視したり、セキュリティインシデントを調査したりするのに役立ちます。しかし、ログファイルの内容は専門知識が必要な場合もあります。各ログエントリの意味を理解するために、ログファイルのフォーマットやシステムのドキュメントを参照する必要があります。

- ログエントリのフォーマットを理解する

- システムドキュメントを参照する

- 必要な場合は、システム管理者に問い合わせる

セキュリティとプライバシーの考慮

監査ログには、機密情報が含まれている可能性があります。ログを確認する際には、適切なセキュリティ対策を講じる必要があります。アクセス権限を管理し、不正アクセスを防ぐことが重要です。また、個人情報などのプライバシー保護にも注意を払う必要があります。ログの保管期間についても、法令や社内規定に準拠する必要があります。

- アクセス制御の設定を確認する

- ログデータの暗号化を検討する

- ログの保管期間と削除手順を規定する

Windowsの監査ログの保存期間は?

Windows監査ログの保存期間

Windowsの監査ログの保存期間は、デフォルトでは設定されておらず、ディスク容量によって制限されます。つまり、ログファイルがディスク容量いっぱいになるまで記録され続け、古いログから順に上書きされていきます。そのため、事実上、保存期間は無限ではなく、システムのディスク容量とログの生成量に依存します。

監査ログの保存場所

監査ログは、通常、%SystemRoot%System32winevtLogsフォルダ以下に、イベントログファイル(.evtx)として保存されます。 具体的には、セキュリティログ、アプリケーションログ、システムログなど、ログの種類ごとにファイルが作成されます。 これらのファイルのサイズは、ログの生成量によって変化し、ディスク容量を圧迫する可能性があります。

- セキュリティログ:セキュリティ関連のイベント(ログイン/ログアウト、ファイルアクセス、アカウント変更など)を記録。

- アプリケーションログ:アプリケーションからのエラーや警告などのイベントを記録。

- システムログ:システムの起動やシャットダウン、ドライバの読み込みなど、システムレベルのイベントを記録。

監査ログの保存期間の設定方法

Windowsでは、監査ログの保存期間を直接設定することはできません。代わりに、イベントログのアーカイブや、ディスククォータの設定を利用して、間接的に管理します。例えば、定期的にイベントログを別の場所にバックアップし、古いログを削除することで、ディスク容量を管理できます。 また、ディスククォータを設定することで、特定のフォルダのディスク使用量を制限できます。

- 定期的なバックアップ:重要な監査ログを外部ストレージにバックアップすることで、ディスク容量不足によるログの消失を防ぐ。

- 古いログの削除:必要なくなった古いログを削除することで、ディスク容量を確保する。

- ディスククォータの設定:イベントログが保存されているフォルダにディスククォータを設定し、ディスク使用量の上限を設定する。

監査ログのサイズとパフォーマンス

監査ログのサイズは、システムの使用状況や、監査ポリシーの設定によって大きく変動します。監査ポリシーで監査するイベントの種類が多ければ多いほど、ログサイズは大きくなります。 大きすぎる監査ログは、システムのパフォーマンスに影響を与える可能性があります。そのため、適切な監査ポリシーの設定と、ログの管理が重要です。

- 監査ポリシーの見直し:必要以上のイベントを監査しないようにポリシーを見直すことで、ログサイズを削減。

- ログの圧縮:ログファイルを圧縮することで、ディスク容量を節約し、パフォーマンス向上に繋げる。

- ログのローテーション:古いログを自動的に削除し、新しいログを記録する機能を設定する。

監査ログの活用方法

監査ログは、セキュリティインシデント調査やシステムトラブルシューティングに不可欠な情報源です。ログの内容を分析することで、不正アクセスやマルウェア感染などの痕跡を発見することができます。 そのため、適切な保存期間を設定し、ログを有効に活用することが重要です。

- セキュリティインシデント調査:不正アクセスやデータ漏洩などの調査において、重要な証拠となる。

- システムトラブルシューティング:システムエラーやパフォーマンス問題の解決に役立つ情報が記録されている。

- コンプライアンス:監査ログは、セキュリティ基準や法規制へのコンプライアンスを証明するのに役立つ。

監査ログとセキュリティ

監査ログは、システムのセキュリティを確保するために非常に重要な役割を果たします。 適切に設定された監査ログは、セキュリティ侵害の検知と、その原因究明に役立ちます。しかし、ログ自体が改ざんされる可能性もあるため、ログの完全性と信頼性を維持するための対策も必要です。

- ログの整合性チェック:ログの改ざんを検出するためのチェック機能を使用する。

- ログの保護:ログファイルへのアクセス権限を適切に管理する。

- ログサーバーのセキュリティ:ログサーバー自体を保護し、不正アクセスを防ぐ対策を講じる。

Windowsログでどこまでわかる?

Windowsログは、システムの動作状況やエラー、セキュリティイベントなど、多岐にわたる情報を記録しています。どの程度詳細な情報がわかるかは、ログの種類、設定、そして何を探しているかによって大きく異なります。 例えば、アプリケーションログは、特定のアプリケーションの動作に関する詳細な情報を含んでいますが、システムログは、オペレーティングシステム全体の動作に関するより一般的な情報を記録します。セキュリティログは、ログイン試行やファイルアクセスなどのセキュリティ関連のイベントを記録します。ログの種類ごとに記録される情報の粒度や種類が異なるため、目的の情報を得るためには、適切なログの種類を参照する必要があります。さらに、ログの保持期間も設定によって異なり、古いログは自動的に削除される場合もあります。そのため、必要な情報がログに残っているかどうかは、ログの設定状況にも依存します。ログ解析ツールを使用することで、ログデータからさらに詳細な情報を得ることが可能になります。これらのツールは、大量のログデータから必要な情報を効率的に抽出したり、ログデータのパターンを分析したりするのに役立ちます。ただし、ログデータの解釈には専門的な知識が必要となる場合もあります。

Windowsログの種類と記録内容

Windowsログは、大きく分けて「アプリケーション」「システム」「セキュリティ」の3つのログがあります。それぞれ記録する内容が異なり、アプリケーションログは、アプリケーション固有のエラーや警告などの情報を記録します。例えば、特定のアプリケーションがクラッシュした際の詳細なエラーメッセージなどが記録されます。システムログは、オペレーティングシステムの動作に関する情報を記録します。ドライバの読み込み、サービスの開始・停止、ハードウェアエラーなど、システム全体の状態把握に役立つ情報が含まれます。セキュリティログは、セキュリティ関連のイベントを記録し、ユーザーのログイン/ログアウト、ファイルへのアクセス、セキュリティポリシーの変更などが記録されます。これらのログを効果的に活用することで、システムのトラブルシューティングやセキュリティ監査に役立ちます。

- アプリケーションログ: アプリケーション固有のエラー、警告、情報メッセージ。

- システムログ: システム全体の動作に関する情報、ドライバ、サービス、ハードウェアエラー。

- セキュリティログ: セキュリティ関連イベント、ログイン/ログアウト、ファイルアクセス、ポリシー変更。

ログのイベントIDと意味

各ログエントリには、イベントIDという数値が割り当てられています。このイベントIDは、発生したイベントの種類を表しており、Microsoftのドキュメントを参照することで、イベントIDに対応するイベントの意味を調べることができます。イベントIDと合わせて、ソース(イベントが発生したプログラムやコンポーネント)、説明などの情報もログに記録されているため、これらを組み合わせることで、発生した問題を特定しやすくなります。ただし、イベントIDの意味を理解するには、Windowsの内部動作に関するある程度の知識が必要となる場合もあります。ログ解析ツールを使うことで、イベントIDからイベントの説明を自動的に取得できます。

- 各イベントは固有のイベントIDを持つ。

- ソース情報により、問題発生箇所を特定できる。

- イベントの説明は問題解決の重要な手がかりとなる。

ログの検索とフィルタリング

Windowsのイベントビューアでは、ログの検索とフィルタリングを行うことができます。日付、時間、イベントID、ソース、ユーザー名など、様々な条件を指定してログを絞り込むことが可能です。大量のログデータの中から必要な情報だけを効率的に抽出するために、この機能は非常に重要です。例えば、特定のアプリケーションに関するエラーを調査したい場合、アプリケーション名でフィルタリングすることで、関連するログエントリだけを表示できます。複雑な検索条件を設定することで、より詳細な分析が可能になります。

- 日付と時間による絞り込み。

- イベントID、ソース、ユーザー名などの条件によるフィルタリング。

- 複雑な検索条件による高度な分析。

ログの保持期間と管理

Windowsログは、設定によって保持期間が異なります。デフォルトでは、ログは一定期間経過すると自動的に削除されます。重要なログデータが失われないように、適切な保持期間を設定することが重要です。また、ログファイルのサイズが大きくなると、システムのパフォーマンスに影響を与える可能性があるため、定期的なログの整理・削除を行う必要があります。ログのアーカイブやバックアップを行うことで、重要なログデータの損失を防ぐことができます。さらに、ログの管理には、専用のログ管理ソフトウェアを利用することも有効です。

- ログの保持期間の設定と管理。

- ログファイルのサイズ管理と定期的な削除。

- ログのアーカイブとバックアップによるデータ保護。

ログ解析ツールの活用

Windowsのイベントビューア以外にも、様々なログ解析ツールが利用できます。これらのツールは、イベントビューアでは困難な高度なログ解析を可能にし、大量のログデータを効率的に分析し、問題解決に役立ちます。ログデータを視覚的に表示する機能や、ログデータのパターンを自動的に検出する機能などを備えたツールもあります。適切なログ解析ツールを選択することで、ログデータからの情報取得をより効率的に行うことができます。専門的な知識が必要な場合もありますので、ツールの使い方を熟知することが重要です。

- ログデータの視覚化による効率的な分析。

- ログデータのパターン検出機能の活用。

- ツールの機能と操作方法の習得。

よくある質問

Windows監査ログとは何ですか?

Windows監査ログは、システムにおける重要なイベントを記録する機能です。アカウントのログイン・ログオフ、ファイルへのアクセス、レジストリの変更など、セキュリティやシステム管理の観点から重要な操作が記録され、セキュリティ侵害の調査やシステムトラブルシューティングに役立ちます。ログの内容は、設定によって細かく調整可能です。監査ポリシーを適切に設定することで、必要な情報を効率的に収集できます。

Windows監査ログはどこで確認できますか?

Windows監査ログは、イベントビューアで確認できます。イベントビューアを開き、Windowsログ、セキュリティを選択することで、監査ログのイベントを表示できます。イベントID、発生日時、ユーザー名、イベントソースといった情報を確認し、問題発生の原因究明やセキュリティ監査に役立てることができます。ログの保存期間は、ディスク容量や設定によって異なります。

監査ログを有効にするにはどうすればいいですか?

監査ログを有効にするには、ローカルセキュリティポリシーまたはグループポリシーを使用します。具体的な手順はOSのバージョンによって異なりますが、一般的には、ローカルセキュリティポリシーで「ローカルポリシー」→「セキュリティ設定」→「ローカルポリシー」→「監査ポリシー」を選択し、監査するイベントの種類を選択して有効化します。適切な監査ポリシーの設定は、セキュリティ対策において非常に重要です。

監査ログのデータはどのくらい保存されますか?

監査ログの保存期間は、システムの設定やディスク容量によって異なります。デフォルトでは、ログファイルのサイズが一定の容量に達すると古いログから上書きされます。重要なログデータを長期的に保存したい場合は、ログのアーカイブを設定するか、外部ストレージに定期的にバックアップすることを推奨します。ログの保存期間を適切に設定することで、必要な情報が失われないようにする必要があります。